Sicurezza di Ethereum e prevenzione delle truffe

Il crescente interesse per le criptovalute porta con sé un rischio sempre maggiore da parte di truffatori e hacker. Questo articolo illustra alcune delle migliori pratiche per mitigare questi rischi.

Ricorda: Nessuno di ethereum.org ti contatterà mai. Non rispondere alle email che dicono di provenire dal supporto ufficiale di Ethereum.

Basi della sicurezza crittografica

Migliora le tue conoscenze

Le incomprensioni su come funzionano le criptovalute possono portare a errori costosi. Ad esempio, se qualcuno finge di essere un agente del servizio clienti in grado di restituire gli ETH persi in cambio delle tue chiavi private, sta approfittando delle persone che non capiscono che Ethereum è una rete decentralizzata priva di questo tipo di funzionalità. Istruirsi su come funziona Ethereum è un investimento utile.

Sicurezza del portafoglio

Non condividere mai la tua frase di recupero

Non condividere mai, per nessun motivo, la tua frase di recupero o le tue chiavi private!

La tua frase di recupero (chiamata anche frase di recupero segreta o frase seme) è la chiave principale del tuo portafoglio. Chiunque la possieda può accedere a tutti i tuoi account e prosciugare ogni risorsa. Le chiavi private funzionano allo stesso modo per i singoli account. Nessun servizio legittimo, agente di supporto o sito web ti chiederà mai queste informazioni.

Non fare screenshot delle tue frasi di recupero/chiavi private

Fare screenshot delle tue frasi di recupero o chiavi private potrebbe sincronizzarle con un fornitore di dati cloud, il che potrebbe renderle accessibili agli hacker. Ottenere chiavi private dal cloud è un vettore di attacco comune per gli hacker.

Usa un portafoglio hardware

Un portafoglio hardware fornisce un'archiviazione offline per le chiavi private. Sono considerati l'opzione di portafoglio più sicura per conservare le tue chiavi private: la tua chiave privata non tocca mai internet e rimane completamente locale sul tuo dispositivo.

Mantenere le chiavi private offline riduce enormemente il rischio di essere hackerati, anche se un hacker ottiene il controllo del tuo computer.

Prova un portafoglio hardware:

Ricontrolla le transazioni prima di inviarle

Inviare accidentalmente criptovalute all'indirizzo del portafoglio sbagliato è un errore comune. Una transazione inviata su Ethereum è irreversibile. A meno che tu non conosca il proprietario dell'indirizzo e riesca a convincerlo a restituirti i fondi, non sarai in grado di recuperarli.

Assicurati sempre che l'indirizzo a cui stai inviando corrisponda esattamente all'indirizzo del destinatario desiderato prima di inviare una transazione. È buona norma, quando si interagisce con un contratto intelligente, leggere il messaggio della transazione prima di firmare.

Imposta limiti di spesa per i contratti intelligenti

Quando interagisci con i contratti intelligenti, non consentire limiti di spesa illimitati. Una spesa illimitata potrebbe consentire al contratto intelligente di prosciugare il tuo portafoglio. Invece, imposta i limiti di spesa solo all'importo necessario per la transazione.

Molti portafogli di Ethereum offrono una protezione dei limiti per salvaguardare gli account dall'essere prosciugati.

Come revocare l'accesso dei contratti intelligenti ai tuoi fondi in criptovaluta

Truffe comuni

È impossibile fermare completamente i truffatori, ma possiamo renderli meno efficaci essendo consapevoli delle loro tecniche più utilizzate. Ci sono molte varianti di queste truffe, ma generalmente seguono gli stessi schemi ad alto livello. Se non altro, ricorda:

- sii sempre scettico

- nessuno ti darà ETH gratis o scontati

- nessuno ha bisogno di accedere alle tue chiavi private o alle tue informazioni personali

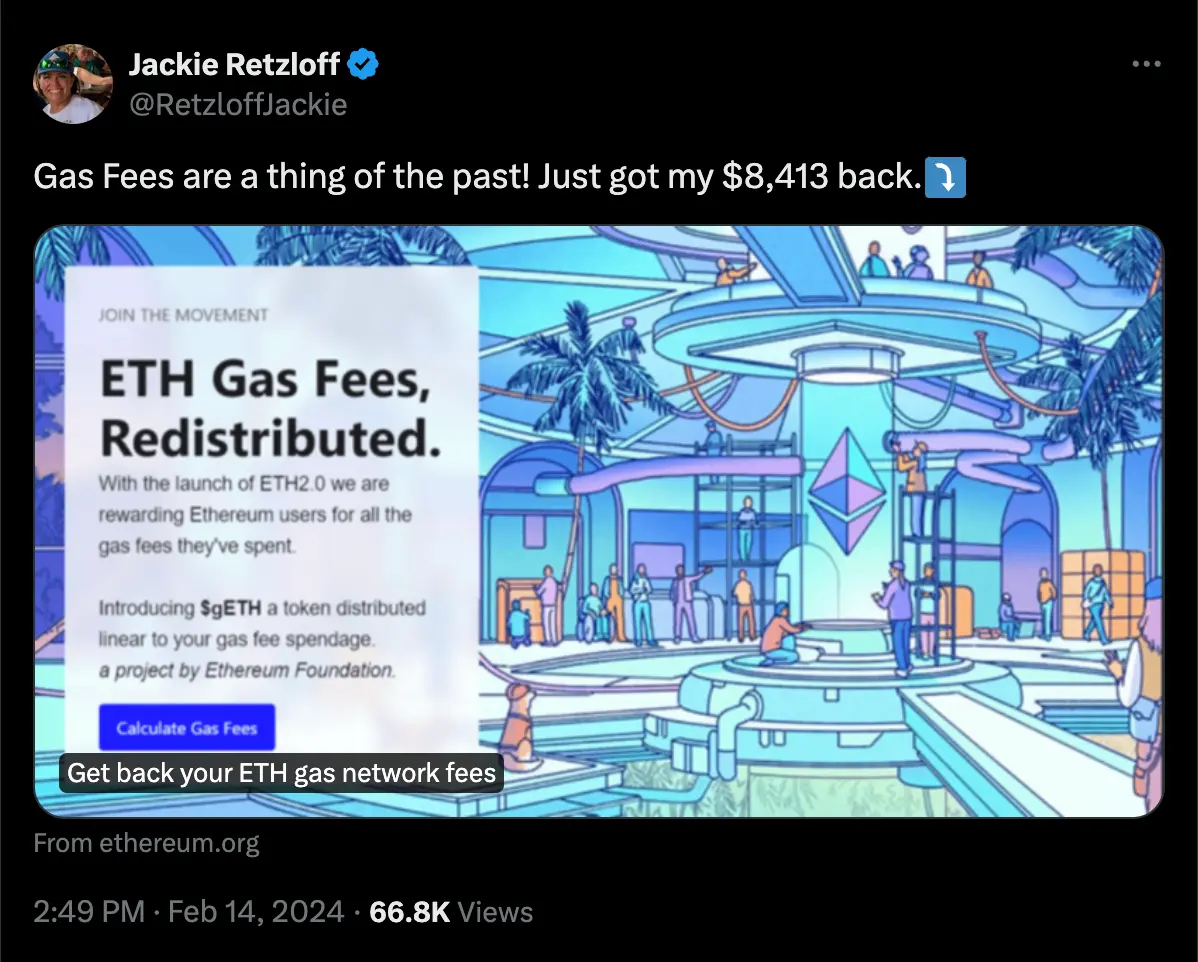

Phishing tramite annunci su Twitter

Esiste un metodo per falsificare la funzione di anteprima dei link di Twitter (noto anche come X) (unfurling) per ingannare potenzialmente gli utenti facendogli credere di visitare un sito web legittimo. Questa tecnica sfrutta il meccanismo di Twitter per generare anteprime degli URL condivisi nei tweet e mostra da ethereum.org ad esempio (mostrato sopra), quando in realtà vengono reindirizzati a un sito dannoso.

Controlla sempre di essere sul dominio giusto, specialmente dopo aver cliccato su un link.

Maggiori informazioni qui (opens in a new tab).

Truffa del giveaway

Una delle truffe più comuni nelle criptovalute è la truffa del giveaway. La truffa del giveaway può assumere molte forme, ma l'idea generale è che se invii ETH all'indirizzo del portafoglio fornito, riceverai indietro i tuoi ETH ma raddoppiati. Per questo motivo, è anche nota come truffa 2 per 1.

Queste truffe di solito stabiliscono un tempo limitato per richiedere il giveaway al fine di creare un falso senso di urgenza.

Violazioni dei social media

Una versione di alto profilo di questo si è verificata a luglio 2020, quando gli account Twitter di celebrità e organizzazioni di spicco sono stati violati. L'hacker ha pubblicato contemporaneamente un giveaway di Bitcoin sugli account violati. Sebbene i tweet ingannevoli siano stati rapidamente notati e cancellati, gli hacker sono comunque riusciti a fuggire con 11 bitcoin (o 500.000 $ a settembre 2021).

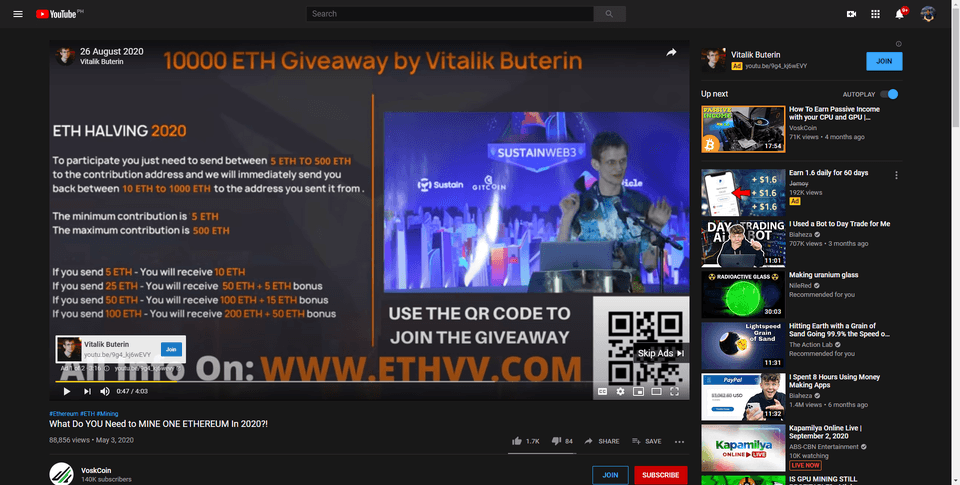

Giveaway di celebrità

Il giveaway di celebrità è un'altra forma comune che assume la truffa del giveaway. I truffatori prendono una video intervista registrata o un discorso a una conferenza tenuto da una celebrità e lo trasmettono in diretta su YouTube, facendo sembrare che la celebrità stia rilasciando una video intervista in diretta per promuovere un giveaway di criptovalute.

Vitalik Buterin è usato più spesso in questa truffa, ma vengono usate anche molte altre persone di spicco coinvolte nelle criptovalute (ad es. Elon Musk o Charles Hoskinson). Includere una persona nota dà alla diretta dei truffatori un senso di legittimità (sembra losco, ma c'è di mezzo Vitalik, quindi deve essere ok!).

I giveaway sono sempre truffe. Se invii i tuoi fondi a questi account, li perderai per sempre.

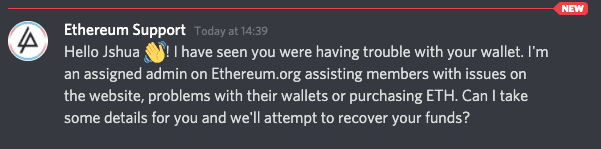

Truffe del supporto

La criptovaluta è una tecnologia relativamente giovane e incompresa. Una truffa comune che ne approfitta è la truffa del supporto, in cui i truffatori si fingono personale di supporto per portafogli, exchange o blockchain popolari.

Gran parte delle discussioni su Ethereum avviene su Discord. I truffatori del supporto trovano comunemente il loro bersaglio cercando domande di supporto nei canali Discord pubblici e inviando poi a chi ha fatto la domanda un messaggio privato offrendo supporto. Costruendo fiducia, i truffatori del supporto cercano di ingannarti per farti rivelare le tue chiavi private o inviare i tuoi fondi ai loro portafogli.

Come regola generale, lo staff non comunicherà mai con te attraverso canali privati e non ufficiali. Alcune semplici cose da tenere a mente quando si ha a che fare con il supporto:

- Non condividere mai le tue chiavi private, frasi di recupero o password

- Non consentire mai a nessuno l'accesso remoto al tuo computer

- Non comunicare mai al di fuori dei canali designati di un'organizzazione

Truffa del token 'Eth2'

In vista di The Merge, i truffatori hanno approfittato della confusione attorno al termine 'Eth2' per cercare di convincere gli utenti a riscattare i loro ETH per un token 'ETH2'. Non esiste alcun 'ETH2' e nessun altro token legittimo è stato introdotto con The Merge. Gli ETH che possedevi prima di The Merge sono gli stessi ETH di adesso. Non c'è alcun bisogno di intraprendere alcuna azione relativa ai tuoi ETH per tenere conto del passaggio dalla prova di lavoro alla prova di stake.

I truffatori potrebbero presentarsi come "supporto", dicendoti che se depositi i tuoi ETH, riceverai in cambio 'ETH2'. Non esiste alcun supporto ufficiale di Ethereum e non c'è nessun nuovo token. Non condividere mai la frase di recupero del tuo portafoglio con nessuno.

Nota: Ci sono token/ticker derivati che potrebbero rappresentare ETH in staking (ad es. rETH di Rocket Pool, stETH di Lido, ETH2 di Coinbase), ma non sono qualcosa verso cui devi "migrare".

Truffe di phishing

Le truffe di phishing sono un'altra angolazione sempre più comune che i truffatori useranno per tentare di rubare i fondi del tuo portafoglio.

Alcune email di phishing chiedono agli utenti di cliccare su link che li reindirizzeranno a siti web imitazione, chiedendo loro di inserire la loro frase di recupero, reimpostare la password o inviare ETH. Altre potrebbero chiederti di installare inconsapevolmente malware per infettare il tuo computer e dare ai truffatori accesso ai file del tuo computer.

Se ricevi un'email da un mittente sconosciuto, ricorda:

- Non aprire mai un link o un allegato da indirizzi email che non riconosci

- Non divulgare mai le tue informazioni personali o password a nessuno

- Elimina le email da mittenti sconosciuti

Maggiori informazioni su come evitare le truffe di phishing (opens in a new tab)

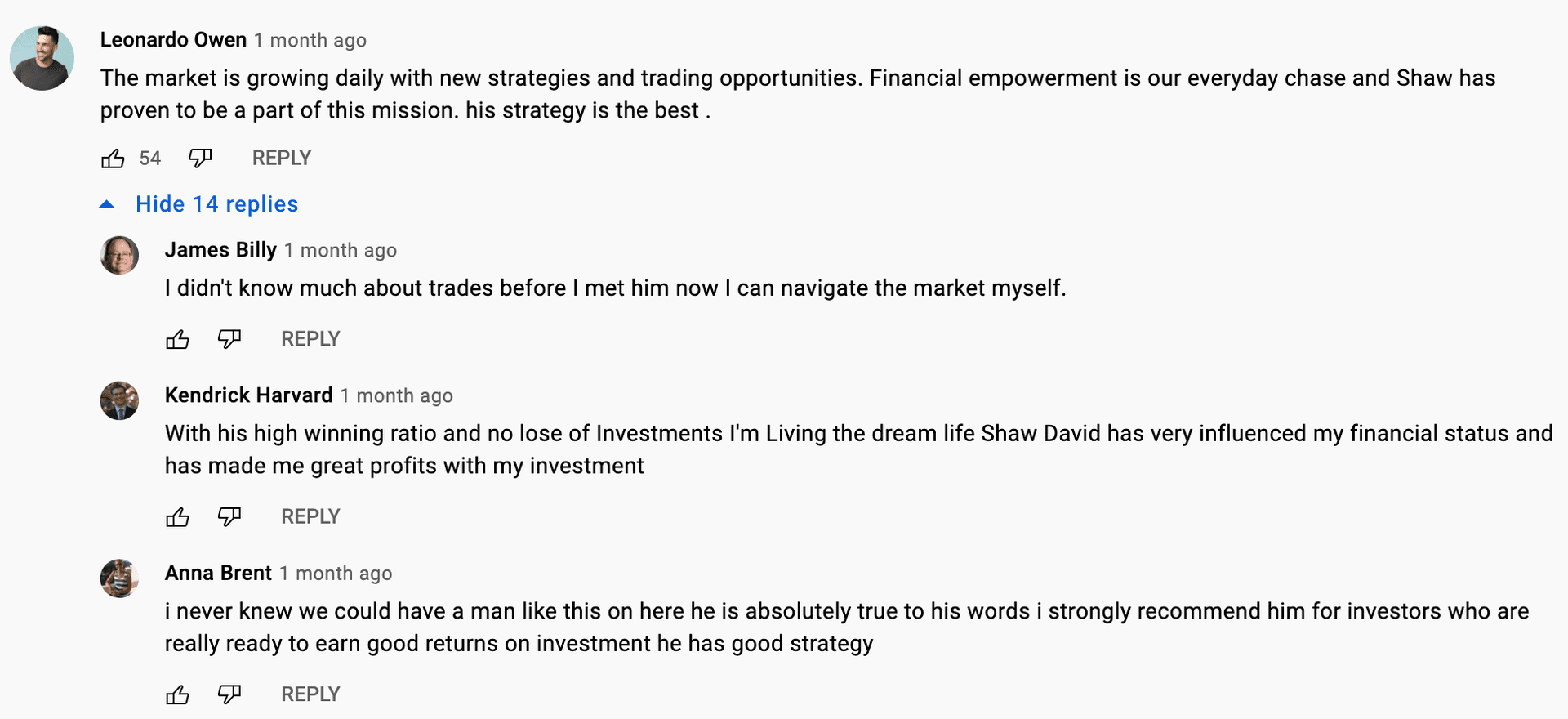

Truffe dei broker di trading di criptovalute

I broker truffaldini di trading di criptovalute affermano di essere broker specializzati in criptovalute che si offriranno di prendere i tuoi soldi e investire per tuo conto. Dopo che il truffatore riceve i tuoi fondi, potrebbe illuderti, chiedendoti di inviare più fondi, in modo da non perdere ulteriori guadagni sugli investimenti, oppure potrebbe scomparire del tutto.

Questi truffatori spesso trovano bersagli usando account falsi su YouTube per avviare conversazioni apparentemente naturali sul 'broker'. Queste conversazioni sono spesso molto votate per aumentare la legittimità, ma i voti positivi provengono tutti da account bot.

Non fidarti di sconosciuti su internet per investire per tuo conto. Perderai le tue criptovalute.

Truffe delle pool di mining di criptovalute

A partire da settembre 2022, il mining su Ethereum non è più possibile. Tuttavia, le truffe delle pool di mining esistono ancora. Le truffe delle pool di mining coinvolgono persone che ti contattano senza essere state sollecitate e affermano che puoi ottenere grandi rendimenti unendoti a una pool di mining di Ethereum. Il truffatore farà affermazioni e rimarrà in contatto con te per tutto il tempo necessario. Essenzialmente, il truffatore cercherà di convincerti che quando ti unisci a una pool di mining di Ethereum, la tua criptovaluta verrà utilizzata per creare ETH e che ti verranno pagati dividendi in ETH. Vedrai quindi che la tua criptovaluta sta producendo piccoli rendimenti. Questo serve semplicemente per attirarti a investire di più. Alla fine, tutti i tuoi fondi verranno inviati a un indirizzo sconosciuto e il truffatore scomparirà o, in alcuni casi, continuerà a rimanere in contatto come è successo in un caso recente.

In conclusione: diffida delle persone che ti contattano sui social media chiedendoti di far parte di una pool di mining. Una volta perse le tue criptovalute, sono andate per sempre.

Alcune cose da ricordare:

- Diffida di chiunque ti contatti in merito a modi per fare soldi con le tue criptovalute

- Fai le tue ricerche sullo staking, sulle pool di liquidità o su altri modi di investire le tue criptovalute

- Raramente, se non mai, tali schemi sono legittimi. Se lo fossero, probabilmente sarebbero di uso comune e ne avresti sentito parlare.

Un uomo perde 200.000 $ in una truffa di una pool di mining (opens in a new tab)

Truffe degli airdrop

Le truffe degli airdrop coinvolgono un progetto truffaldino che invia tramite airdrop un asset (NFT, token) nel tuo portafoglio e ti indirizza a un sito web truffa per richiedere l'asset ricevuto. Ti verrà chiesto di accedere con il tuo portafoglio di Ethereum e di "approvare" una transazione quando tenti di richiederlo. Questa transazione compromette il tuo account inviando le tue chiavi pubbliche e private al truffatore. Una forma alternativa di questa truffa potrebbe farti confermare una transazione che invia fondi all'account del truffatore.

Maggiori informazioni sulle truffe degli airdrop (opens in a new tab)

Basi della sicurezza web

Usa password complesse

Oltre l'80% delle violazioni degli account è il risultato di password deboli o rubate (opens in a new tab). Una lunga combinazione di caratteri, numeri e simboli aiuterà a mantenere sicuri i tuoi account.

Un errore comune è usare una combinazione di poche parole comuni e correlate. Password come questa sono insicure perché sono soggette a una tecnica di hacking chiamata attacco a dizionario.

Example of a weak password: CuteFluffyKittens!

Example of a strong password: ymv\*azu.EAC8eyp8umf

Un altro errore comune è usare password che possono essere facilmente indovinate o scoperte attraverso l'ingegneria sociale (opens in a new tab). Includere il nome da nubile di tua madre, i nomi dei tuoi figli o animali domestici, o le date di nascita nella tua password aumenterà il rischio di essere hackerati.

Buone pratiche per le password:

- Rendi le password il più lunghe possibile, in base a quanto consentito dal tuo generatore di password o dal modulo che stai compilando

- Usa una combinazione di lettere maiuscole, minuscole, numeri e simboli

- Non usare dettagli personali, come i cognomi, nella tua password

- Evita parole comuni

Maggiori informazioni su come creare password complesse (opens in a new tab)

Usa password uniche per tutto

Una password complessa che è stata rivelata in una violazione dei dati non è più una password complessa. Il sito web Have I Been Pwned (opens in a new tab) ti consente di verificare se i tuoi account sono stati coinvolti in violazioni di dati pubbliche. Se lo sono stati, cambia immediatamente quelle password. Usare password uniche per ogni account riduce il rischio che gli hacker ottengano l'accesso a tutti i tuoi account se una delle tue password viene compromessa.

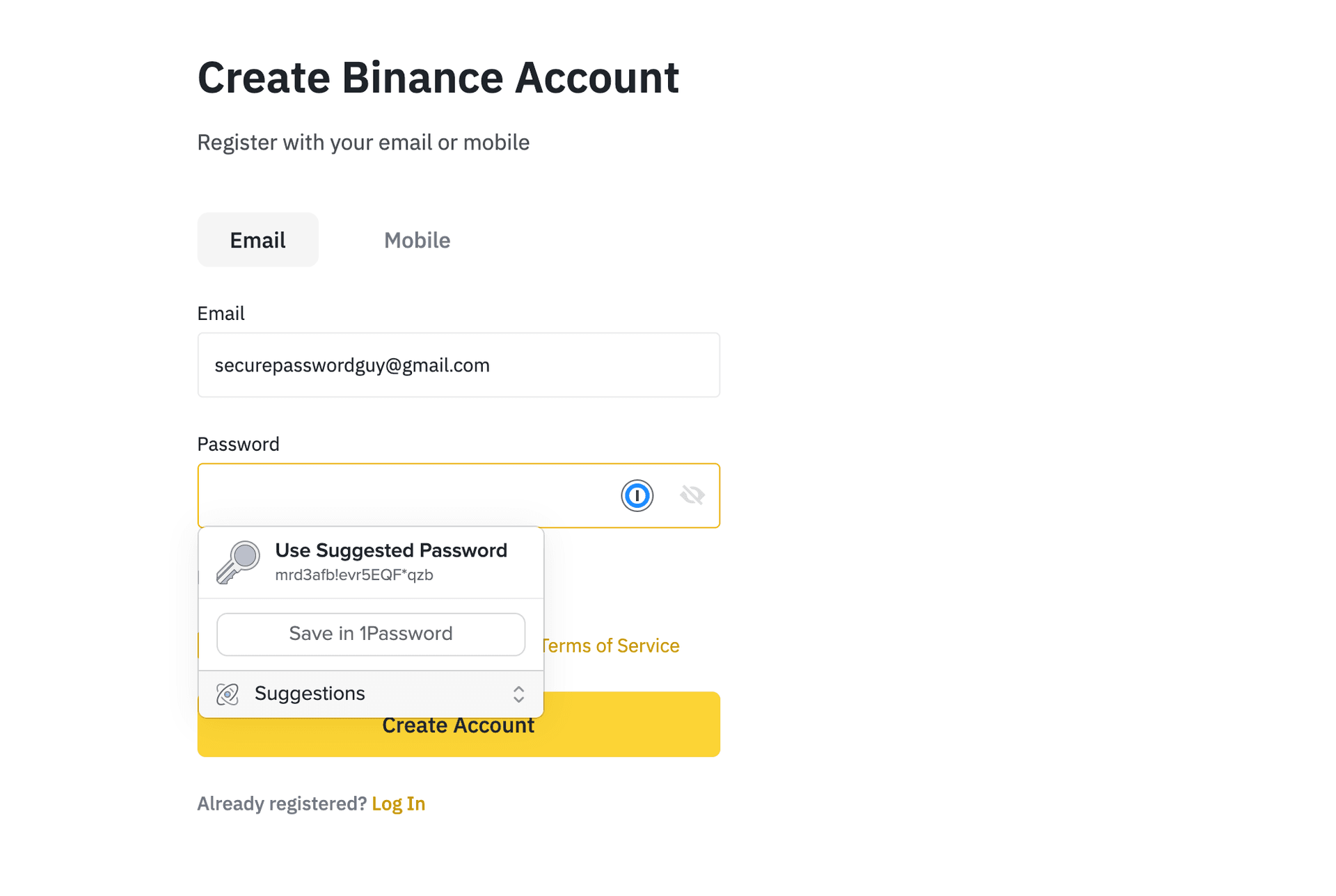

Usa un gestore di password

Ricordare password complesse e uniche per ogni account che possiedi non è l'ideale. Un gestore di password offre un archivio sicuro e crittografato per tutte le tue password a cui puoi accedere tramite un'unica password principale complessa. Suggeriscono anche password complesse quando ti iscrivi a un nuovo servizio, così non devi crearne una tua. Molti gestori di password ti diranno anche se sei stato coinvolto in una violazione dei dati, permettendoti di cambiare le password prima di qualsiasi attacco dannoso.

Prova un gestore di password:

- Bitwarden (opens in a new tab)

- KeePass (opens in a new tab)

- 1Password (opens in a new tab)

- Oppure dai un'occhiata ad altri gestori di password consigliati (opens in a new tab)

Usa l'autenticazione a due fattori

A volte potrebbe esserti chiesto di autenticare la tua identità attraverso prove uniche. Queste sono note come fattori. I tre fattori principali sono:

- Qualcosa che sai (come una password o una domanda di sicurezza)

- Qualcosa che sei (come un'impronta digitale o uno scanner dell'iride/facciale)

- Qualcosa che possiedi (una chiave di sicurezza o un'app di autenticazione sul tuo telefono)

L'uso dell'Autenticazione a due fattori (2FA) fornisce un fattore di sicurezza aggiuntivo per i tuoi account online. La 2FA garantisce che avere semplicemente la tua password non sia sufficiente per accedere a un account. Più comunemente, il secondo fattore è un codice casuale a 6 cifre, noto come password monouso basata sul tempo (TOTP), a cui puoi accedere tramite un'app di autenticazione come Google Authenticator o Authy. Questi funzionano come un fattore "qualcosa che possiedi" perché il seme che genera il codice a tempo è memorizzato sul tuo dispositivo.

Chiavi di sicurezza

Una chiave di sicurezza è un tipo di 2FA più avanzato e sicuro. Le chiavi di sicurezza sono dispositivi fisici di autenticazione hardware che funzionano come le app di autenticazione. Usare una chiave di sicurezza è il modo più sicuro per la 2FA. Molte di queste chiavi utilizzano lo standard FIDO Universal 2nd Factor (U2F). Scopri di più su FIDO U2F (opens in a new tab).

Guarda di più sulla 2FA:

Disinstalla le estensioni del browser

Le estensioni del browser, come le estensioni di Chrome o i componenti aggiuntivi per Firefox, possono migliorare le funzionalità del browser ma comportano anche dei rischi. Per impostazione predefinita, la maggior parte delle estensioni del browser chiede l'accesso per 'leggere e modificare i dati dei siti', consentendo loro di fare quasi tutto con i tuoi dati. Le estensioni di Chrome vengono sempre aggiornate automaticamente, quindi un'estensione precedentemente sicura potrebbe aggiornarsi in seguito per includere codice dannoso. La maggior parte delle estensioni del browser non cerca di rubare i tuoi dati, ma dovresti essere consapevole che possono farlo.

Rimani al sicuro:

- Installa solo estensioni del browser da fonti attendibili

- Rimuovi le estensioni del browser inutilizzate

- Installa le estensioni di Chrome localmente per interrompere l'aggiornamento automatico (Avanzato)

Maggiori informazioni sui rischi delle estensioni del browser (opens in a new tab)

Letture di approfondimento

Sicurezza web

- Fino a 3 milioni di dispositivi infettati da componenti aggiuntivi di Chrome ed Edge contenenti malware (opens in a new tab) - Dan Goodin

- Come creare una password complessa — che non dimenticherai (opens in a new tab) - AVG

- Cos'è una chiave di sicurezza? (opens in a new tab) - Coinbase

Sicurezza crittografica

- Proteggere te stesso e i tuoi fondi (opens in a new tab) - MyCrypto

- Problemi di sicurezza nei comuni software di comunicazione crittografica (opens in a new tab) - Salus

- Guida alla sicurezza per principianti e anche per persone intelligenti (opens in a new tab) - MyCrypto

- Sicurezza crittografica: password e autenticazione (opens in a new tab) - Andreas M. Antonopoulos

Educazione sulle truffe

- Guida: Come identificare i token truffa

- Rimanere al sicuro: Truffe comuni (opens in a new tab) - MyCrypto

- Evitare le truffe (opens in a new tab) - Bitcoin.org

- Thread di Twitter sulle comuni email e messaggi di phishing crittografico (opens in a new tab) - Taylor Monahan

Metti alla prova le tue conoscenze su Ethereum

Ultimo aggiornamento della pagina: 2 marzo 2026