Mashambulizi na Ulinzi wa uthibitisho wa hisa za Ethereum

Ukurasa ulisasishwa mwisho: 13 Aprili 2026

Wezi na waharibifu huwa mara nyingi wanatafuta mianya ya kushambulia programu za wateja wa Ethereum. Ukurasa huu unaeleza mbinu zinazojulikana za kushambulia safu ya makubaliano ya Ethereum na jinsi mashambulizi hayo yanavyoweza kuzuiwa. Taarifa zilizopo hapa zimetokana na toleo refu zaidi la maelezo haya (opens in a new tab).

Mahitaji ya awali

Ufahamu wa msingi wa uthibitisho wa hisa unahitajika. Pia, itasaidia kuwa na uelewa wa msingi wa faida za Ethereum na algoriti ya uchaguzi wa uma, LMD-GHOST.

Washambuliaji wanataka nini?

Dhana potofu inayojirudia ni kwamba mshambuliaji anayefanikiwa anaweza kuzalisha ether mpya au kuondoa ether kutoka kwenye akaunti yoyote anayoichagua. Hakuna kati ya haya yanayowezekana kwa sababu miamala yote inaendeshwa na wateja wote wa utekelezaji kwenye mtandao. Ni lazima yatimize masharti ya msingi ya uhalali (k.m., miamala imesainiwa na ufunguo binafsi wa mtumaji, mtumaji ana salio la kutosha, n.k.) la sivyo yanarudishwa. Kuna makundi matatu ya matokeo ambayo mshambuliaji anaweza kulenga: reorgs, double finality, au finality delay.

Reorg ni mpangilio wa vitalu kwa mpangilio mpya, huenda kwa kuongeza au kupunguza vitalu kwenye mnyororo rasmi. Reorg ya kiuhalifu inaweza kuhakikisha vitalu fulani kujumuishwa au kuondolewa, jambo linaloweza kuruhusu matumizi mara mbili au kuchukua thamani kupitia mbinu za mbele-na-nyuma katika miamala(MEV). Pia, reorg zinaweza kutumika kuzuia baadhi ya miamala isijumuishwe kwenye mnyororo rasmi - aina ya udhibiti. Aina iliyokithiri zaidi ya reorg ni “kurudishwa kwa uthibitisho wa mwisho” ambapo vitalu vilivyokuwa tayari vimehakikishwa vinaondolewa au kubadilishwa. Hii inawezekana tu ikiwa zaidi ya ⅓ ya jumla ya ether iliyowekwa kama dhamana itaharibiwa na mshambuliaji - uhakika huu unajulikana kama “economic finality” - tutaeleza zaidi kuhusu hili baadae.

"Double finality" ni hali isiyowezekana kwa urahisi lakini yenye madhara makubwa, ambapo matawi mawili ya mnyororo yanaweza kuthibitishwa kwa wakati mmoja, na kusababisha mgawanyiko wa kudumu kwenye mnyororo. Kidhana, hili linawezekana kwa mshambuliaji aliye tayari kuhatarisha 34% ya jumla ya ether iliyowekwa kama dhamana. Jamii ya watumiaji italazimika kuratibu maamuzi nje ya mtandao na kukubaliana ni mlolongo upi ufuatwe, jambo ambalo litahitaji mshikamano na nguvu katika kijamii.

Shambulio la ucheleweshaji wa uthibitisho wa mwisho huzuia mtandao kufikia masharti muhimu ya kuthibitisha sehemu za mnyororo. Bila uthibitisho wa mwisho, ni vigumu kuamini programu za kifedha zilizojengwa juu ya Ethereum. Lengo la shambulio la aina hii mara nyingi ni kuvuruga mtandao wa Ethereum kuliko kupata faida ya moja kwa moja, au labda mshambuliaji awe na mkakati wa kupata faida kwenye ushukaji wa thamani wa Ethereum.

Shambulio kwa jamii linaweza kulenga kudhoofisha imani ya umma kwa Ethereum, kushusha thamani ya ether, kupunguza matumizi yake, au kudhoofisha jamii ya Ethereum ili kufanya uratibu wa nje ya mtandao kuwa mgumu zaidi.

Baada ya kueleza kwa nini mshambuliaji anaweza kushambulia Ethereum, sehemu zinazofuata zinaeleza jinsi gani wanaweza kufanya hivyo.

Mbinu za Mashambulizi

Mashambulizi ya Safu ya 0

Kwanza kabisa, watu ambao hawashiriki moja kwa moja katika mtandao wa Ethereum (kupitia kuendesha programu za wateja) wanaweza kushambulia kwa kulenga safu ya kijamii (Layer 0). Safu ya 0 ndiyo msingi ambao Ethereum imejengwa juu yake, na kwa hivyo inawakilisha sehemu inayoweza kushambuliwa yenye madhara yanayoweza kuenea kwenye sehemu zote za mfumo. Baadhi ya mifano ni pamoja na:

-

Kampeni ya upotoshaji inayoweza kuharibu imani ambayo jumuiya inayo kwa ramani ya maendeleo ya Ethereum, timu za wasanidi, programu, n.k. Hii inaweza kupunguza idadi ya watu walioko tayari kushiriki katika kulinda mtandao, na hivyo kudhoofisha ugatuzi na usalama wa kiuchumi wa kripto.

-

Mashambulizi ya moja kwa moja au vitisho dhidi ya jamii ya wasanidi. Hili linaweza kusababisha baadhi ya wasanidi kuacha kwa hiari, na hatimaye kupunguza kasi ya maendeleo ya Ethereum.

-

Kanuni kali kupita kiasi zinaweza pia kuchukuliwa kama shambulio la Safu ya 0, kwa kuwa zinaweza kuondoa motisha haraka ya ushiriki na matumizi.

-

Upenyezaji wa watu wenye ujuzi lakini waovu ndani ya jamii ya wasanidi, ambao lengo lao ni kuchelewesha maendeleo kwa majadiliano yasiyo na tija, kuchelewesha maamuzi muhimu, kuunda taka ya kidijitali, n.k.

-

Rushwa kwa wachezaji muhimu katika mfumo wa Ethereum ili kushawishi maamuzi.

Kinachofanya mashambulizi haya kuwa hatari zaidi ni kwamba mara nyingi hayahitaji mtaji mkubwa au ujuzi wa juu wa kiufundi. Shambulio la Safu ya 0 linaweza kuwa kizidishi cha shambulio la kripto kiuchumi. Kwa mfano, iwapo udhibiti wa taarifa au kurudishwa nyuma kwa uthibitisho wa mwisho vitafanywa na mshikiliaji mkubwa mwenye nia mbaya, kudhoofisha safu ya kijamii kunaweza kufanya iwe vigumu zaidi kuratibu mwitikio wa jumuiya nje ya mfumo rasmi.

Kujilinda dhidi ya mashambulizi ya Layer 0 si jambo rahisi, lakini kanuni za msingi zinaweza kuwekwa. Moja wapo ni kuhakikisha kuwa kuna uwiano mzuri wa taarifa sahihi dhidi ya kelele za upotoshaji kuhusu Ethereum, zinazoundwa na kusambazwa na wanajamii waaminifu kupitia blogu, majukwaa ya Discord, maelezo ya viwango, vitabu, podikasti na YouTube. Hapa ethereum.org tunajitahidi sana kudumisha taarifa sahihi na kuzitafsiri katika lugha nyingi kadri inavyowezekana. Kusambaza taarifa sahihi na picha za kuchekesha nyingi ni njia bora ya kujikinga na upotoshaji.

Ngome nyingine muhimu dhidi ya mashambulizi ya kijamii ni kuwa na tamko la wazi la dhamira na utaratibu wa utawala. Ethereum imejiweka kama kinara wa ugatuzi na usalama miongoni mwa safu ya 1 ya mikataba mahiri, huku pia ikithamini sana uwezo wa kupanuka na uendelevu. Haijalishi tofauti zipi zitakazojitokeza katika jamii ya Ethereum, kanuni hizi kuu hubaki zikiheshimiwa kwa kiwango cha juu kabisa. Kutathmini simulizi kwa kuzingatia kanuni hizi, na kuchambua mizunguko ya mapitio katika mchakato wa EIP (Ethereum Improvement Proposal), kunaweza kusaidia jamii kutofautisha waigizaji wazuri na wabaya, na kupunguza nafasi ya waharibifu kuathiri mwelekeo wa baadaye wa Ethereum.

Mwisho, ni muhimu jamii ya Ethereum ibaki wazi na yenye kukaribisha washiriki wote. Jumuiya yenye wahakiki na upekee huwa ni rahisi kushambuliwa kijamii kwa sababu ni rahisi kujenga simulizi za “sisi na wao”. Ubagauzi wa kikabila na imani kwamba sarafu moja ndiyo pekee yenye thamani ya kweli na kwamba zote zingine hazina maana au ni udanganyifu huumiza jamii na kudhoofisha usalama wa safu ya 0. Wana-Ethereum wenye maslahi ya moja kwa moja katika usalama wa mtandao wanapaswa kuangalia mwenendo wao mtandaoni na katika maisha halisi kama mchango wa moja kwa moja katika usalama wa safu ya 0 la Ethereum.

Kushambulia Itifaki

Mtu yeyote anaweza kuendesha programu ya mteja ya Ethereum. Ili kumuongeza mthibitishaji kwa mteja, mtumiaji anatakiwa kuweka ether 32 kwenye mkataba wa amana. Mthibitishaji humruhusu mtumiaji kushiriki kikamilifu katika usalama wa mtandao wa Ethereum kwa kupendekeza na kuthibitisha vitalu vipya. Mthibitishaji sasa ana sauti ambayo anaweza kuitumia kuathiri maudhui ya baadaye ya blockchain - anaweza kufanya hivyo kwa uaminifu na kukuza akiba yake ya ether kupitia zawadi, au anaweza kujaribu kudanganya mchakato kwa manufaa yake binafsi, akihatarisha amana yake. Njia moja wapo ya kushambulia ni kujikusanyia sehemu kubwa zaidi ya jumla ya amana kisha kuitumia kuwazidi kura wathibitishaji waaminifu. Kadri mshambuliaji anavyodhibiti sehemu kubwa ya dhamana, ndivyo nguvu yake ya kupiga kura inavyoongezeka, hasa kwenye hatua fulani za kiuchumi ambazo tutazichunguza baadaye. Hata hivyo, washambuliaji wengi hawawezi kukusanya ether za kutosha kushambulia kwa njia hii, kwa hivyo badala yake hutumia mbinu za hila kushawishi wengi waaminifu wachukue hatua fulani.

Kimsingi, mashambulizi yote ya wale wenye dhamana ndogo ni mabadiliko ya hila ya aina mbili za mienendo mibaya ya wathibitishaji: kutokuwa na shughuli za kutosha (kushindwa kuthibitisha/kupendekeza au kufanya hivyo kwa kuchelewa) au kuwa na shughuli kupita kiasi (kupendekeza/kuthibitisha mara nyingi mno ndani ya nafasi moja). Katika hali zao za kawaida kabisa, vitendo hivi hushughulikiwa kirahisi na algoriti ya uchaguzi wa uma na safu ya motisha, lakini kuna mbinu za ujanja ambazo zinaweza kumsaidia mshambuliaji kuchezea mfumo kwa manufaa yake.

Mashambulizi kwa kutumia kiasi kidogo cha ETH

reorgs

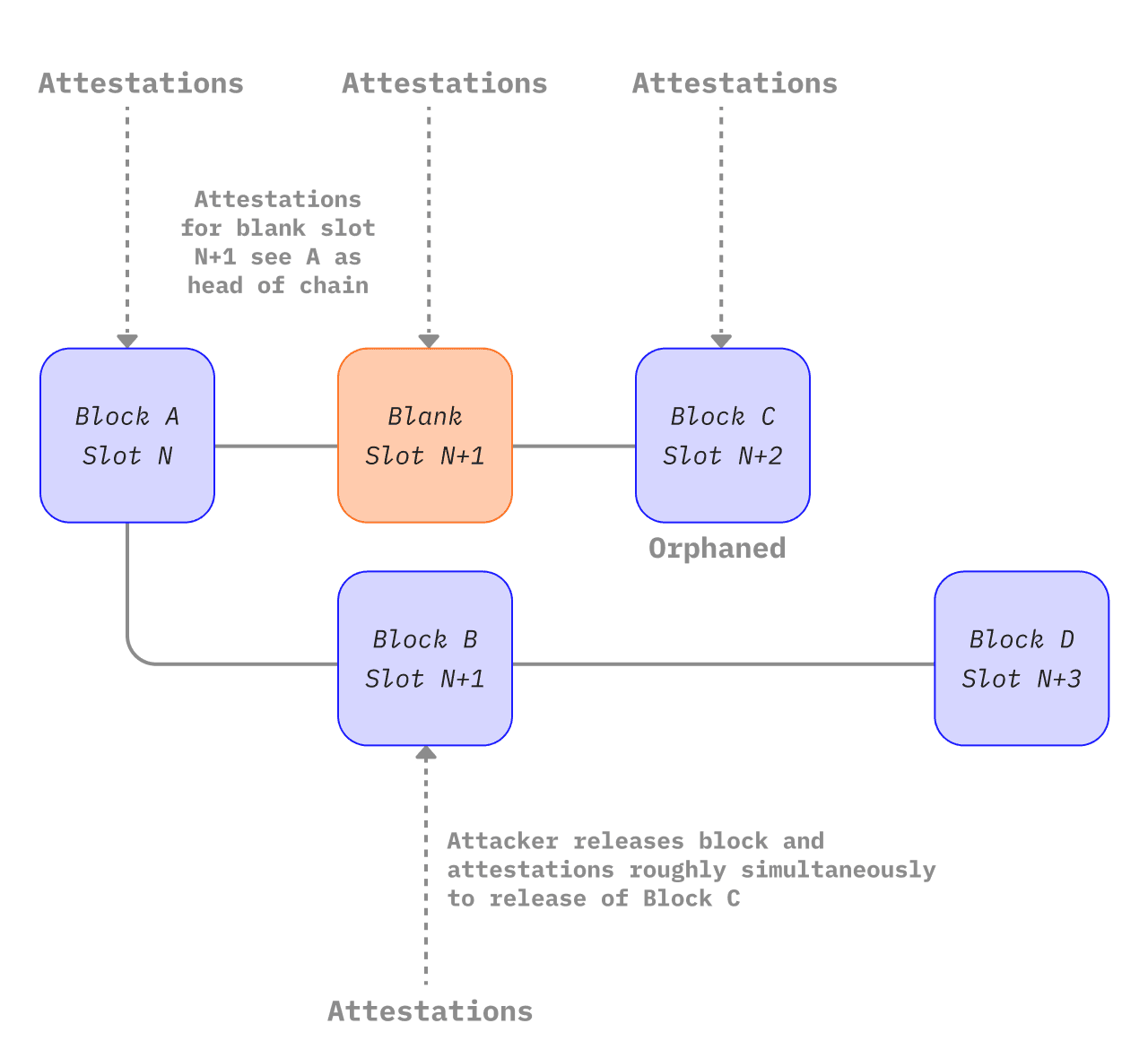

Machapisho kadhaa yameelezea mashambulizi dhidi ya Ethereum ambayo yanaweza kusababisha reorgs au ucheleweshaji wa ukamilishaji kwa kutumia sehemu ndogo tu ya jumla ya Eth iliyowekwa kwenye dhamana. Mashambulizi haya kwa kawaida hutegemea mshambuliaji kuficha taarifa fulani kutoka kwa wathibitishaji wengine na kisha kuziachia kwa namna ya hila na/au katika muda muafaka. Lengo lao mara nyingi ni kuondoa baadhi ya vitalu vya kweli kutoka kwenye mlolongo rasmi. Neuder et al 2020 (opens in a new tab) walionyesha jinsi mthibitishaji mshambuliaji anaweza kuunda na kuthibitisha kwa kitalu (B) kwa nafasi fulani n+1 lakini akakataa kukisambaza kwa nodi nyingine kwenye mtandao. Badala yake, huifadhi kitalu hiko kilichothibitishwa hadi nafasi inayofuata n+2. Mthibitishaji mwaminifu hupendekeza kitalu (C) kwa nafasi ya n+2. Wakati huohuo, mshambuliaji anaweza kuachia kitalu (B) chake alichokizuia pamoja na uthibitisho wake aliokuwa ameuficha, na pia kuthibitisha kuwa B ndio kichwa cha mlolongo kwa kura zake za nafasi n+2, na hivyo kukataa kuwepo kwa kitalu C ambacho ni cha ukweli. Wakati kitalu D ambacho ni cha kweli kinapotolewa, algoriti ya kuchagua tawi inaona D ikijengwa juu ya B ikiwa nzito zaidi kuliko D kujengwa juu ya C. Kwa hivyo, mshambuliaji atakuwa ameweza kuondoa bloku C ambayo ni ya kweli katika nafasi n+2 kutoka kwenye mlolongo rasmi kwa kutumia reorg ya bloku moja ya aina ya ex‑ante. Mshambuliaji mwenye 34% (opens in a new tab) ya dhamana ana nafasi kubwa ya kufanikisha shambulio hili, kama ilivyoelezwa kwenye makala hii (opens in a new tab). Kidhana, hata hivyo, shambulio hili linaweza kujaribiwa kwa dhamana ndogo zaidi. Neuder et al 2020 (opens in a new tab) alieleza shambulio hili likifanya kazi kwa dhamana ya 30%, lakini baadaye ikaonyeshwa kuwa linawezekana kwa 2% ya jumla ya dhamana (opens in a new tab) na hata kwa mthibitishaji mmoja (opens in a new tab) tu akitumia mbinu za usawa ambazo tutazichunguza katika sehemu inayofuata.

Mchoro wa kifikra unaoonyesha shambulio la reorg ya bloku moja lililoelezwa hapo juu (limechukuliwa na kubadilishwa kutoka https://notes.ethereum.org/plgVdz-ORe-fGjK06BZ_3A#Fork-choice-by-block-slot-pair (opens in a new tab))

Shambulio lililosukwa kwa ustadi zaidi linaweza kugawanya kundi la wathibitishaji waaminifu katika makundi tofauti yenye mitazamo tofauti kuhusu kichwa cha mlolongo. Hii inajulikana kama ushambuliaji wa usawa. Mshambuliaji husubiri nafasi yake ya kupendekeza bloku, na inapofika, hutoa taarifa mbili zinazokinzana na kupendekeza bloku mbili tofauti. Anatuma bloku moja kwa nusu ya kundi la wathibitishaji waaminifu na bloku nyingine kwa nusu iliyosalia. Kitendo cha kutoa taarifa zinazokinzana kingebainika na algoriti ya kuchagua tawi, na mpangaji wa bloku angeadhibiwa na kuondolewa kwenye mtandao, lakini bloku hizo mbili zingebaki zipo na kila moja ikiwa na takribani nusu ya wathibitishaji wakithibitisha tawi husika. Wakati huohuo, wathibitishaji waovu waliobaki wanazuia uthibitisho wao. Kisha, kwa kuachia uthibitisho unaounga mkono tawi fulani kwa idadi ya kutosha ya wathibitishaji wakati tu algoriti ya kuchagua tawi inapotekelezwa, wanapindua uzito wa jumla wa uthibitisho kuunga mkono tawi moja au jingine. Hii inaweza kuendelea bila kikomo, huku wathibitishaji washambuliaji wakidumisha mgawanyiko sawa wa wathibitishaji kwenye matawi hayo mawili. Kwa kuwa hakuna tawi linaloweza kupata wingi wa 2/3, mtandao hautakamilisha.

Mashambulizi ya kurukaruka yanafanana. Kura zinashikiliwa tena na wathibitishaji washambuliaji. Badala ya kuziachia kura ili kudumisha mgawanyiko sawa kati ya matawi mawili, wanazitumia kura zao katika nyakati muafaka kuhalalisha checkpoints zinazobadilishana kati ya tawi A na tawi B. Kubadilishana huku kwa uhalalishaji kati ya matawi mawili kunazuia kuwepo kwa jozi za checkpoints za chanzo na shabaha zilizohalalishwa ambazo zinaweza kukamilishwa kwenye mlolongo wowote, na hivyo kusitisha finality.

Mashambulizi ya kurukaruka na ya usawa yote hutegemea mshambuliaji kuwa na mamlaka juu ya muda wa ujumbe kwenye mtandao, jambo ambalo si la kawaida. Hata hivyo, ulinzi umejengwa ndani ya itifaki kupitia utoaji wa uzito wa ziada kwa ujumbe unaowasili haraka ukilinganisha na wa taratibu. Hii hujulikana kama Uongezaji uzito kwa mpangaji wa bloku (opens in a new tab). Ili kujilinda dhidi ya mashambulizi ya bouncing, algoriti ya kuchagua tawi ilisahihishwa ili kuhakikisha kwamba checkpoint ya hivi karibuni iliyohalalishwa inaweza kubadilishwa na ile ya mlolongo mbadala tu katika 1/3 ya mwanzo wa nafasi za kila epoch (opens in a new tab). Sharti hili linazuia mshambuliaji kuhifadhi kura ili azitumie baadaye - algoriti ya kuchagua tawi hubaki ikishikilia checkpoint iliyoichagua katika 1/3 ya mwanzo wa epoch, kipindi ambacho wathibitishaji wengi waaminifu huwa tayari wamepiga kura.

Kwa pamoja, hatua hizi zinaunda mazingira ambayo mpendekeza bloku mwaminifu anatoa bloku yake kwa haraka mara baada ya nafasi kuanza, kisha kunakuwa na kipindi cha takribani 1/3 ya nafasi (sekunde 4) ambapo bloku mpya inaweza kusababisha algoriti ya kuchagua tawi kubadilisha blockchain. Baada ya muda huo kuisha, uthibitisho unaokuja kutoka kwa wathibitishaji wa polepole hupunguzwa uzito ukilinganisha na ule uliowasili mapema. Hii inapendelea sana wapendekezaji na wathibitishaji wa haraka katika kubainisha mwanzo wa mnyororo na inapunguza kwa kiasi kikubwa uwezekano wa shambulio la kusawazisha au kudunda.

Inafaa kukumbuka, kwamba uongezaji wa wapendekezaji pekee hulinda dhidi ya “upangaji upya wa bei nafuu”, yaani, yale yanayojaribiwa na mshambulizi mwenye hisa ndogo. Kwa hakika, uongezaji wa wapendekezaji wenyewe unaweza kudhibitiwa na washikadau wakubwa. Waandishi wa chapisho hili (opens in a new tab) wanaelezea jinsi mshambulizi mwenye hisa ya 7% anaweza kutumia kura zake kimkakati ili kuwahadaa wathibitishaji waaminifu kujenga kwenye mgawanyiko wao, na kuondoa bloku ya kweli. Shambulio hili lilibuniwa kwa kudhani hali bora za muda wa kusubiri ambazo hazina uwezekano mkubwa. Uwezekano bado ni mdogo sana kwa mshambulizi, na hisa kubwa pia inamaanisha mtaji zaidi uko hatarini na kizuizi kikubwa cha kiuchumi.

Shambulio la kusawazisha linalolenga sheria ya LMD haswa (opens in a new tab) lilipendekezwa pia, ambalo lilipendekezwa kuwa linawezekana licha ya uongezaji wa wapendekezaji. Mshambulizi huweka minyororo miwili inayoshindana kwa kutoa mapendekezo ya bloku yanayokinzana na kusambaza kila bloku kwa takriban nusu ya mtandao kila mmoja, na kuweka usawa wa takriban kati ya migawanyiko. Kisha, wathibitishaji wanaoshirikiana hutoa kura zinazokinzana, wakipanga wakati ili nusu ya mtandao ipokee kura zao za Mgawanyiko A kwanza na nusu nyingine ipokee kura zao za Mgawanyiko B kwanza. Kwa kuwa sheria ya LMD inatupa uthibitishaji wa pili na kuweka tu wa kwanza kwa kila mthibitishaji, nusu ya mtandao huona kura za A na hakuna za B, na nusu nyingine huona kura za B na hakuna za A. Waandishi wanaelezea sheria ya LMD ikimpa adui “nguvu ya ajabu” ya kufanya shambulio la kusawazisha.

Njia hii ya mashambulizi ya LMD ilifungwa kwa kusasisha algoriti ya kuchagua mgawanyiko (opens in a new tab) ili iwatupilie mbali kabisa wathibitishaji wanaokinzana kutoka kwa uzingatiaji wa uchaguzi wa mgawanyiko. Wathibitishaji wanaokinzana pia ushawishi wao wa baadaye hupunguzwa na algoriti ya kuchagua mgawanyiko. Hii inazuia shambulio la kusawazisha lililoelezwa hapo juu huku pia ikidumisha uwezo wa kustahimili mashambulizi ya avalanche.

Aina nyingine ya shambulio, inayoitwa mashambulizi ya avalanche (opens in a new tab), ilielezewa katika karatasi ya Machi 2022 (opens in a new tab). Ili kufanya shambulio la avalanche, mshambulizi anahitaji kudhibiti wapendekezaji kadhaa wa bloku mfululizo. Katika kila nafasi ya pendekezo la bloku, mshambulizi huzuia bloku yake, akizikusanya hadi mnyororo wa kweli ufikie uzito sawa wa mti mdogo na bloku zilizozuiliwa. Kisha, bloku zilizozuiliwa hutolewa ili zikinzane kwa kiwango cha juu. Waandishi wanapendekeza kuwa uongezaji wa wapendekezaji - ulinzi mkuu dhidi ya mashambulizi ya kusawazisha na kudunda - haulindi dhidi ya aina fulani za mashambulizi ya avalanche. Hata hivyo, waandishi pia walionyesha shambulio hilo kwenye toleo la kubuniwa sana la algoriti ya kuchagua mgawanyiko ya Ethereum (walitumia GHOST bila LMD).

Shambulio la avalanche linapunguzwa na sehemu ya LMD ya algoriti ya kuchagua mgawanyiko ya LMD-GHOST. LMD inamaanisha “inayoendeshwa na ujumbe wa hivi karibuni” na inarejelea jedwali linalohifadhiwa na kila mthibitishaji lenye ujumbe wa hivi karibuni uliopokelewa kutoka kwa wathibitishaji wengine. Sehemu hiyo inasasishwa tu ikiwa ujumbe mpya unatoka kwenye nafasi ya baadaye kuliko ile iliyopo tayari kwenye jedwali kwa mthibitishaji fulani. Kwa vitendo, hii inamaanisha kuwa katika kila nafasi, ujumbe wa kwanza uliopokelewa ndio unaokubaliwa na ujumbe wowote wa ziada ni ukinzani wa kupuuzwa. Kwa maneno mengine, wateja wa makubaliano hawahesabu ukinzani - wanatumia ujumbe wa kwanza kufika kutoka kwa kila mthibitishaji na ukinzani hutupwa tu, na kuzuia mashambulizi ya avalanche.

Kuna maboresho mengine kadhaa ya baadaye yanayowezekana kwa sheria ya kuchagua mgawanyiko ambayo yanaweza kuongeza usalama unaotolewa na uongezaji wa wapendekezaji. Moja ni view-merge (opens in a new tab), ambapo wathibitishaji husitisha mtazamo wao wa uchaguzi wa mgawanyiko sekunde n kabla ya kuanza kwa nafasi na kisha mpendekezaji husaidia kusawazisha mtazamo wa mnyororo kwenye mtandao mzima. Boresho jingine linalowezekana ni umwisho wa nafasi moja (opens in a new tab), ambalo hulinda dhidi ya mashambulizi yanayotegemea muda wa ujumbe kwa kukamilisha mnyororo baada ya nafasi moja tu.

Ucheleweshaji wa Umwisho

Karatasi ileile (opens in a new tab) iliyoelezea kwa mara ya kwanza shambulio la gharama nafuu la kupanga upya bloku moja pia ilielezea shambulio la ucheleweshaji wa umwisho (yaani “kushindwa kwa uhai”) ambalo linategemea mshambulizi kuwa mpendekezaji wa bloku kwa bloku ya mpaka wa epoch. Hii ni muhimu kwa sababu bloku hizi za mpaka wa epoch huwa vituo vya ukaguzi ambavyo Casper FFG hutumia kukamilisha sehemu za mnyororo. Mshambulizi huzuia tu bloku yake hadi wathibitishaji waaminifu wa kutosha watumie kura zao za FFG kwa kupendelea bloku ya awali ya mpaka wa epoch kama lengo la sasa la ukamilishaji. Kisha wanatoa bloku yao iliyozuiliwa. Wanathibitisha bloku yao na wathibitishaji waaminifu waliobaki pia wanafanya hivyo, na kuunda migawanyiko yenye vituo tofauti vya ukaguzi. Ikiwa walipanga muda vizuri, watazuia umwisho kwa sababu hakutakuwa na wingi wa 2/3 unaothibitisha mgawanyiko wowote. Kadiri hisa inavyokuwa ndogo, ndivyo muda unavyohitaji kuwa sahihi zaidi kwa sababu mshambulizi hudhibiti thibitisho chache moja kwa moja, na ndivyo uwezekano wa mshambulizi kudhibiti mthibitishaji anayependekeza bloku fulani ya mpaka wa epoch unavyopungua.

Mashambulizi ya masafa marefu

Pia kuna aina ya shambulio mahususi kwa minyororo ya bloku ya uthibitisho wa hisa ambayo inahusisha mthibitishaji aliyeshiriki katika bloku ya mwanzo kudumisha mgawanyiko tofauti wa mnyororo wa bloku kando ya ule wa kweli, hatimaye kuwashawishi wathibitishaji waaminifu kuhamia kwake wakati fulani unaofaa baadaye sana. Aina hii ya shambulio haiwezekani kwenye Ethereum kwa sababu ya kifaa cha umwisho kinachohakikisha wathibitishaji wote wanakubaliana juu ya hali ya mnyororo wa kweli kwa vipindi vya kawaida (“vituo vya ukaguzi”). Utaratibu huu rahisi hupunguza nguvu za washambuliaji wa masafa marefu kwa sababu wateja wa Ethereum hawatapanga upya bloku zilizokamilishwa. Nodi mpya zinazojiunga na mtandao hufanya hivyo kwa kupata hashi ya hali ya hivi karibuni inayoaminika (kituo cha ukaguzi cha “udhaifu wa kibinafsi (opens in a new tab)”) na kuitumia kama bloku bandia ya mwanzo ya kujenga juu yake. Hii inaunda 'lango la uaminifu' kwa nodi mpya inayoingia kwenye mtandao kabla ya kuanza kuthibitisha habari yenyewe.

Kukataliwa kwa Huduma

Utaratibu wa PoS wa Ethereum huchagua mthibitishaji mmoja kutoka kwa seti nzima ya wathibitishaji kuwa mpendekezaji wa bloku katika kila nafasi. Hii inaweza kukokotwa kwa kutumia kazi inayojulikana hadharani na inawezekana kwa adui kumtambua mpendekezaji wa bloku anayefuata mapema kidogo kabla ya pendekezo lake la bloku. Kisha, mshambulizi anaweza kumsumbua mpendekezaji wa bloku kwa barua taka ili kuwazuia kubadilishana habari na wenzao. Kwa mtandao wote, ingeonekana kuwa mpendekezaji wa bloku hakuwa hewani na nafasi ingebaki tupu. Hii inaweza kuwa aina ya udhibiti dhidi ya wathibitishaji maalum, kuwazuia kuongeza habari kwenye mnyororo wa bloku. Utekelezaji wa chaguzi za kiongozi mmoja wa siri (SSLE) au chaguzi za kiongozi zisizo za siri moja utapunguza hatari za DoS kwa sababu ni mpendekezaji wa bloku pekee anayejua kuwa amechaguliwa na uchaguzi haujulikani mapema. Hii bado haijatekelezwa, lakini ni eneo tendaji la utafiti na maendeleo (opens in a new tab).

Yote haya yanaashiria ukweli kwamba ni vigumu sana kushambulia Ethereum kwa mafanikio ukiwa na hisa ndogo. Mashambulizi yanayowezekana ambayo yameelezwa hapa yanahitaji algoriti ya kubuniwa ya kuchagua mgawanyiko, hali za mtandao zisizowezekana, au njia za mashambulizi tayari zimefungwa na viraka vidogo kiasi kwenye programu ya mteja. Hii, bila shaka, haiondoi uwezekano wa kuwepo kwa zero-days, lakini inaonyesha kiwango cha juu sana cha uwezo wa kiufundi, ujuzi wa safu ya makubaliano na bahati inayohitajika kwa mshambulizi mwenye hisa ndogo kuwa na ufanisi. Kwa mtazamo wa mshambulizi, dau lao bora linaweza kuwa kukusanya ether nyingi iwezekanavyo na kurudi wakiwa na sehemu kubwa zaidi ya hisa yote.

Washambuliaji wanaotumia >= 33% ya hisa yote

Mashambulizi yote yaliyotajwa hapo awali katika makala haya yana uwezekano mkubwa wa kufanikiwa wakati mshambulizi ana ether nyingi zaidi iliyowekwa hisa ya kupigia kura, na wathibitishaji wengi zaidi ambao wanaweza kuchaguliwa kupendekeza bloku katika kila nafasi. Kwa hiyo, mthibitishaji hasidi anaweza kulenga kudhibiti ether nyingi iwezekanavyo iliyowekwa hisa.

33% ya ether iliyowekwa hisa ni kigezo kwa mshambulizi kwa sababu kwa kiasi chochote kikubwa kuliko hiki wana uwezo wa kuzuia mnyororo kukamilika bila kulazimika kudhibiti kwa makini matendo ya wathibitishaji wengine. Wanaweza tu kutoweka wote pamoja. Ikiwa 1/3 au zaidi ya ether iliyowekwa hisa inathibitisha kwa nia mbaya au inashindwa kuthibitisha, basi wingi wa 2/3 hauwezi kuwepo na mnyororo hauwezi kukamilika. Ulinzi dhidi ya hili ni uvujaji wa kutotenda kazi. Uvujaji wa kutotenda kazi huwatambua wathibitishaji wale wanaoshindwa kuthibitisha au wanaothibitisha kinyume na wengi. Ether iliyowekwa hisa inayomilikiwa na wathibitishaji hawa wasiothibitisha hupunguzwa polepole hadi hatimaye kwa pamoja wanawakilisha chini ya 1/3 ya jumla ili mnyororo uweze kukamilika tena.

Madhumuni ya uvujaji wa kutotenda kazi ni kuufanya mnyororo ukamilike tena. Hata hivyo, mshambulizi pia hupoteza sehemu ya ether yake iliyowekwa hisa. Kutotenda kazi kwa kudumu kwa wathibitishaji wanaowakilisha 33% ya ether yote iliyowekwa hisa ni ghali sana ingawa wathibitishaji hawakatwi.

Tukichukulia kuwa mtandao wa Ethereum haufuatani (yaani, kuna ucheleweshaji kati ya ujumbe kutumwa na kupokelewa), mshambulizi anayedhibiti 34% ya hisa yote anaweza kusababisha umwisho maradufu. Hii ni kwa sababu mshambulizi anaweza kutoa kauli zinazokinzana anapochaguliwa kuwa mzalishaji wa bloku, kisha apige kura mara mbili na wathibitishaji wake wote. Hii inaunda hali ambapo mgawanyiko wa mnyororo wa bloku unakuwepo, kila mmoja ukiwa na 34% ya ether iliyowekwa hisa ikipigia kura. Kila mgawanyiko unahitaji tu 50% ya wathibitishaji waliobaki kupiga kura kuunga mkono ili migawanyiko yote miwili iungwe mkono na wingi mkuu, ambapo minyororo yote miwili inaweza kukamilika (kwa sababu 34% ya wathibitishaji wa washambuliaji + nusu ya 66% iliyobaki = 67% kwa kila mgawanyiko). Bloku zinazoshindana zingelazimika kupokelewa na takriban 50% ya wathibitishaji waaminifu kwa hivyo shambulio hili linawezekana tu wakati mshambulizi ana kiwango fulani cha udhibiti juu ya muda wa ujumbe unaosambaa kwenye mtandao ili waweze kusukuma nusu ya wathibitishaji waaminifu kwenye kila mnyororo. Mshambulizi bila shaka angeharibu hisa yake yote (34% ya ~milioni 10 za ether na seti ya leo ya wathibitishaji) ili kufikia umwisho huu maradufu kwa sababu 34% ya wathibitishaji wake wangekuwa wakipiga kura mara mbili kwa wakati mmoja - kosa linaloweza kukatwa na adhabu ya juu zaidi ya uwiano. Ulinzi dhidi ya shambulio hili ni gharama kubwa sana ya kuharibu 34% ya ether yote iliyowekwa hisa. Kupona kutokana na shambulio hili kungehitaji jamii ya Ethereum kuratibu “nje ya bendi” na kukubaliana kufuata mmoja wa migawanyiko na kupuuza mwingine.

Washambuliaji wanaotumia ~50% ya hisa yote

Kwa 50% ya ether iliyowekwa hisa, kikundi hasidi cha wathibitishaji kinaweza kinadharia kugawanya mnyororo katika migawanyiko miwili ya ukubwa sawa na kisha kutumia tu hisa yao yote ya 50% kupiga kura kinyume na seti ya wathibitishaji waaminifu, na hivyo kudumisha migawanyiko miwili na kuzuia umwisho. Uvujaji wa kutotenda kazi kwenye migawanyiko yote miwili hatimaye ungesababisha minyororo yote miwili kukamilika. Katika hatua hii, chaguo pekee ni kutegemea urejesho wa kijamii.

Haiwezekani sana kwamba kundi la wathibitishaji hasidi lingeweza kudhibiti kwa usahihi 50% ya hisa yote kwa kuzingatia kiwango cha mabadiliko katika idadi ya wathibitishaji waaminifu, muda wa kusubiri wa mtandao n.k - gharama kubwa ya kufanya shambulio kama hilo pamoja na uwezekano mdogo wa kufanikiwa inaonekana kuwa kizuizi kikubwa kwa mshambulizi mwenye busara, haswa wakati uwekezaji mdogo wa ziada katika kupata zaidi ya 50% unafungua nguvu nyingi zaidi.

Kwa >50% ya hisa yote mshambulizi anaweza kutawala algoriti ya kuchagua mgawanyiko. Katika kesi hii, mshambulizi angeweza kuthibitisha kwa kura ya wengi, na kuwapa udhibiti wa kutosha kufanya upangaji upya mfupi bila kuhitaji kuwahadaa wateja waaminifu. Wathibitishaji waaminifu wangefuata mkondo kwa sababu algoriti yao ya kuchagua mgawanyiko pia ingeona mnyororo unaopendelewa na mshambulizi kama mzito zaidi, kwa hivyo mnyororo ungeweza kukamilika. Hii inamwezesha mshambulizi kudhibiti miamala fulani, kufanya upangaji upya wa masafa mafupi na kutoa MEV ya juu zaidi kwa kupanga upya bloku kwa manufaa yao. Ulinzi dhidi ya hili ni gharama kubwa ya hisa ya wengi (kwa sasa chini kidogo ya dola bilioni 19 za Kimarekani) ambayo inawekwa hatarini na mshambulizi kwa sababu safu ya kijamii ina uwezekano wa kuingilia kati na kupitisha mgawanyiko wa wachache waaminifu, na kupunguza thamani ya hisa ya mshambulizi kwa kiasi kikubwa.

Washambuliaji wanaotumia >=66% ya hisa yote

Mshambulizi mwenye 66% au zaidi ya ether yote iliyowekwa hisa anaweza kukamilisha mnyororo wake anaopendelea bila kulazimisha wathibitishaji wowote waaminifu. Mshambulizi anaweza tu kupiga kura kwa mgawanyiko wake anaopendelea na kisha kuukamilisha, kwa sababu tu wanaweza kupiga kura na wingi mkuu usio waaminifu. Kama mshikadau mwenye wingi mkuu, mshambulizi angekuwa akidhibiti yaliyomo kwenye bloku zilizokamilishwa kila wakati, akiwa na uwezo wa kutumia, kurudisha nyuma na kutumia tena, kudhibiti miamala fulani na kupanga upya mnyororo apendavyo. Kwa kununua ether ya ziada ili kudhibiti 66% badala ya 51%, mshambulizi ananunua uwezo wa kufanya upangaji upya wa baada ya tukio na ugeuzaji wa umwisho (yaani, kubadilisha yaliyopita na kudhibiti yajayo). Ulinzi pekee wa kweli hapa ni gharama kubwa sana ya 66% ya ether yote iliyowekwa hisa, na chaguo la kutegemea safu ya kijamii kuratibu upitishaji wa mgawanyiko mbadala. Tunaweza kuchunguza hili kwa undani zaidi katika sehemu inayofuata.

Watu: mstari wa mwisho wa ulinzi

Ikiwa wathibitishaji wasio waaminifu watafanikiwa kukamilisha toleo lao wanalopendelea la mnyororo, jamii ya Ethereum inawekwa katika hali ngumu. Mnyororo wa kikanuni unajumuisha sehemu isiyo ya uaminifu iliyojikita katika historia yake, huku wathibitishaji waaminifu wanaweza kuishia kuadhibiwa kwa kuthibitisha mnyororo mbadala (waaminifu). Kumbuka kuwa mnyororo uliokamilishwa lakini usio sahihi unaweza pia kutokea kutokana na hitilafu katika mteja wa wengi. Mwishowe, suluhisho la mwisho ni kutegemea safu ya kijamii - Safu ya 0 - kutatua hali hiyo.

Moja ya nguvu za makubaliano ya PoS ya Ethereum ni kwamba kuna mikakati mbalimbali ya kujihami (opens in a new tab) ambayo jamii inaweza kutumia inapokabiliwa na shambulio. Jibu dogo linaweza kuwa kuwaondoa kwa nguvu wathibitishaji wa washambuliaji kutoka kwenye mtandao bila adhabu yoyote ya ziada. Ili kuingia tena kwenye mtandao mshambulizi angelazimika kujiunga na foleni ya uanzishaji ambayo inahakikisha seti ya wathibitishaji inakua polepole. Kwa mfano, kuongeza wathibitishaji wa kutosha kuongeza maradufu kiasi cha ether iliyowekwa hisa huchukua takriban siku 200, na kuwapa wathibitishaji waaminifu siku 200 kabla ya mshambulizi kujaribu shambulio lingine la 51%. Hata hivyo, jamii inaweza pia kuamua kumwadhibu mshambulizi vikali zaidi, kwa kubatilisha zawadi za zamani au kuchoma sehemu fulani (hadi 100%) ya mtaji wao uliowekwa hisa.

Licha ya adhabu yoyote anayopewa mshambulizi, jamii pia inapaswa kuamua pamoja ikiwa mnyororo usio waaminifu, licha ya kuwa ndio unaopendelewa na algoriti ya kuchagua mgawanyiko iliyowekwa kwenye wateja wa Ethereum, kwa kweli ni batili na kwamba jamii inapaswa kujenga juu ya mnyororo wa kweli badala yake. Wathibitishaji waaminifu wanaweza kwa pamoja kukubaliana kujenga juu ya mgawanyiko unaokubaliwa na jamii wa mnyororo wa bloku wa Ethereum ambao unaweza, kwa mfano, kuwa umejitenga na mnyororo wa kikanuni kabla ya shambulio kuanza au wathibitishaji wa washambuliaji kuondolewa kwa nguvu. Wathibitishaji waaminifu wangehamasishwa kujenga kwenye mnyororo huu kwa sababu wangeepuka adhabu zinazotolewa kwao kwa kushindwa (ipasavyo) kuthibitisha mnyororo wa mshambulizi. Majukwaa ya kubadilishana, njia za kuingia na programu zilizojengwa kwenye Ethereum labda zingependelea kuwa kwenye mnyororo wa kweli na zingefuata wathibitishaji waaminifu hadi kwenye mnyororo wa bloku wa kweli.

Hata hivyo, hii itakuwa changamoto kubwa ya utawala. Baadhi ya watumiaji na wathibitishaji bila shaka wangepoteza kutokana na kurudi kwenye mnyororo wa kweli, miamala katika bloku zilizothibitishwa baada ya shambulio inaweza kurudishwa nyuma, na kuvuruga safu ya programu, na kwa urahisi inadhoofisha maadili ya baadhi ya watumiaji ambao huwa wanaamini “msimbo ni sheria”. Majukwaa ya kubadilishana na programu huenda zimeunganisha vitendo vya nje ya mnyororo na miamala ya ndani ya mnyororo ambayo sasa inaweza kurudishwa nyuma, na kuanzisha mfululizo wa uondoaji na marekebisho ambayo itakuwa vigumu kuyafumbua kwa haki, hasa ikiwa faida haramu zimechanganywa, kuwekwa kwenye DeFi au derivatifi zingine zenye athari za pili kwa watumiaji waaminifu. Bila shaka baadhi ya watumiaji, labda hata wa kitaasisi, wangekuwa wameshanufaika na mnyororo usio waaminifu ama kwa kuwa werevu au kwa bahati, na wanaweza kupinga mgawanyiko ili kulinda faida zao. Kumekuwa na wito wa kufanya mazoezi ya jibu la jamii kwa mashambulizi ya >51% ili upunguzaji wa kuratibiwa wenye busara uweze kutekelezwa haraka. Kuna mjadala muhimu wa Vitalik kwenye ethresear.ch hapa (opens in a new tab) na hapa (opens in a new tab) na kwenye Twitter hapa (opens in a new tab). Lengo la jibu la kijamii lililoratibiwa linapaswa kuwa kulenga na kuwa maalum sana kuhusu kumwadhibu mshambulizi na kupunguza athari kwa watumiaji wengine.

Utawala tayari ni mada ngumu. Kusimamia jibu la dharura la Safu-0 kwa mnyororo unaokamilisha kwa njia isiyo ya uaminifu bila shaka kutakuwa changamoto kwa jamii ya Ethereum, lakini limewahi kutokea - mara mbili - katika historia ya Ethereum).

Hata hivyo, kuna kitu cha kuridhisha katika suluhisho la mwisho kuwa katika ulimwengu halisi. Mwishowe, hata na rundo hili la ajabu la teknolojia juu yetu, ikiwa mabaya zaidi yangetokea watu halisi wangelazimika kuratibu njia yao ya kutoka.

Muhtasari

Ukurasa huu ulichunguza baadhi ya njia ambazo washambuliaji wanaweza kujaribu kutumia vibaya itifaki ya makubaliano ya uthibitisho wa hisa ya Ethereum. Upangaji upya na ucheleweshaji wa umwisho ulichunguzwa kwa washambuliaji wenye idadi inayoongezeka ya ether yote iliyowekwa hisa. Kwa ujumla, mshambulizi tajiri ana nafasi kubwa zaidi ya kufanikiwa kwa sababu hisa yake inatafsiriwa kuwa nguvu ya kupiga kura anayoweza kutumia kushawishi yaliyomo kwenye bloku za baadaye. Katika viwango fulani vya kizingiti vya ether iliyowekwa hisa, nguvu za mshambulizi huongezeka:

33%: ucheleweshaji wa umwisho

34%: ucheleweshaji wa umwisho, umwisho maradufu

51%: ucheleweshaji wa umwisho, umwisho maradufu, udhibiti, udhibiti juu ya mustakabali wa mnyororo wa bloku

66%: ucheleweshaji wa umwisho, umwisho maradufu, udhibiti, udhibiti juu ya mustakabali na zamani za mnyororo wa bloku

Pia kuna aina mbalimbali za mashambulizi ya kisasa zaidi ambayo yanahitaji kiasi kidogo cha ether iliyowekwa hisa lakini yanategemea mshambulizi wa kisasa sana kuwa na udhibiti mzuri juu ya muda wa ujumbe ili kuwashawishi wathibitishaji waaminifu kwa manufaa yao.

Kwa ujumla, licha ya njia hizi za mashambulizi zinazowezekana, hatari ya shambulio lenye mafanikio ni ndogo, hakika ni ndogo kuliko vielelezo vya uthibitisho wa kazi. Hii ni kwa sababu ya gharama kubwa ya ether iliyowekwa hisa iliyowekwa hatarini na mshambulizi anayelenga kuwazidi nguvu wathibitishaji waaminifu kwa nguvu zao za kupiga kura. Safu ya motisha iliyojengwa ndani ya “karoti na fimbo” inalinda dhidi ya uovu mwingi, hasa kwa washambuliaji wenye hisa ndogo. Mashambulizi ya hila zaidi ya kudunda na kusawazisha pia hayana uwezekano wa kufanikiwa kwa sababu hali halisi ya mtandao hufanya udhibiti mzuri wa utoaji wa ujumbe kwa vikundi maalum vya wathibitishaji kuwa mgumu sana kufikia, na timu za wateja zimefunga haraka njia zinazojulikana za mashambulizi ya kudunda, kusawazisha na avalanche na viraka rahisi.

Mashambulizi ya 34%, 51% au 66% huenda yakahitaji uratibu wa kijamii nje ya bendi ili kuyatatua. Ingawa hii inaweza kuwa chungu kwa jamii, uwezo wa jamii kujibu nje ya bendi ni kizuizi kikubwa kwa mshambulizi. Safu ya kijamii ya Ethereum ndio kinga ya mwisho - shambulio lililofanikiwa kiufundi bado linaweza kudhibitiwa na jamii kukubaliana kupitisha mgawanyiko wa kweli. Kungekuwa na mbio kati ya mshambulizi na jamii ya Ethereum - mabilioni ya dola yaliyotumika kwenye shambulio la 66% huenda yangefutwa na shambulio la uratibu wa kijamii lililofanikiwa ikiwa lingewasilishwa haraka vya kutosha, na kumwacha mshambulizi na mifuko mizito ya ether isiyoweza kuuzika iliyowekwa hisa kwenye mnyororo unaojulikana kuwa si waaminifu na unaopuuzwa na jamii ya Ethereum. Uwezekano kwamba hili lingeishia kuwa na faida kwa mshambulizi ni mdogo vya kutosha kuwa kizuizi cha ufanisi. Hii ndiyo sababu uwekezaji katika kudumisha safu ya kijamii yenye mshikamano na maadili yaliyopangiliwa vizuri ni muhimu sana.

Masomo zaidi

- Toleo la kina zaidi la ukurasa huu (opens in a new tab)

- Vitalik kuhusu umwisho wa suluhu (opens in a new tab)

- Karatasi ya LMD GHOST (opens in a new tab)

- Hati ya Utafiti ya Casper

- Karatasi ya Gasper (opens in a new tab)

- Vipimo vya makubaliano ya kuongeza uzito wa mpendekezaji (opens in a new tab)

- Mashambulizi ya kudunda kwenye ethresear.ch (opens in a new tab)

- Utafiti wa SSLE (opens in a new tab)